La Relevancia de un Acierto Modelo de Desbloqueo de Pantalla

En, mis dispositivos móviles y computers se han convertido en partes de nuestras vidas. Desde que hablamos de smartphones hasta tabletas y computadoras, la información que almacenamos en nuestros dispositivos resulta crucial además privada. Por ello, la seguridad de nuestros propios aparatos se vuelve indispensable para proteger nuestros propios datos personales y evitar accesos no autorizados. Un buen patrón de desbloqueo no solo eso, sino que también funciona como una primera barrera de protección, sino que además proporciona tranquilidad en un mundo donde el hurto de identidad así como el acceso indebido se han vuelto peligros más habituales.

Disponemos de múltiples sistemas de desbloqueo, los cuales van desde patrones así como PINs de protección hasta tecnologías avanzadas como la identificación por huellas y reconocimiento biométrico. Cada uno de estos presenta sus ventajas así como desventajas, así que es vital escoger el mejor se adapte a nuestras exigencias así como costumbres. También, en situaciones donde olvidamos tus contraseñas, tener con opciones de desbloqueo remoto y opciones de restablecimiento de contraseña se vuelve en un recurso muy valioso. En texto exploraremos la importancia de establecer un buen sistema de desbloqueo junto con cómo ajustarlo adecuadamente a fin de garantizar la seguridad así como seguridad de sus aparatos.

Formas Frecuentes de Acceso

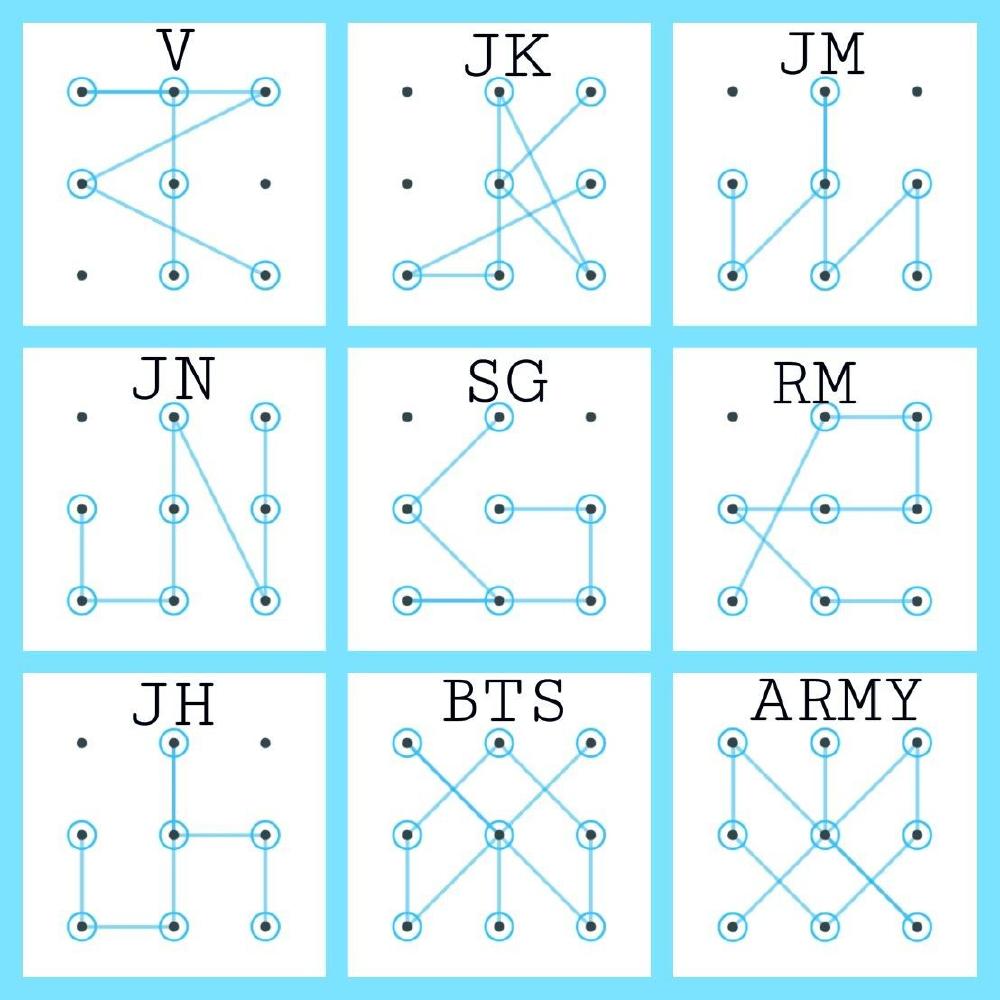

Uno enfoques más comunes para la autenticación de aparatos es un dibujo de desbloqueo, especialmente en smartphones inteligentes. Dicho método requiere que un dueño dibuje una secuencia específica en una de puntos, lo cual añade un nivel de protección visual simple de rememorar. No obstante, es importante escoger un patrón que no resulte obvio, para evitar entradas no autorizados, y asimismo pensar en la eventualidad de que se pueda desaparecer con el paso del tiempo.

Un enfoque común es el PIN de acceso. Dicho método consiste en introducir un número numérico que un dueño selecciona al preparar su aparato. Los son prácticos porque son sencillos de introducir y son capaces de proporcionar una protección adecuada si se escogen correctamente, evitando combinaciones simples como «1234» o «0000». Sumado a esto, algunos dispositivos dejan establecer un límite de intentos erróneos antes de cerrar el ingreso, lo que proporciona una nivel adicional de seguridad.

Por último, el identificación del rostro y impronta dactilar han ganado famosos en los recientes años, gracias a su facilidad y celeridad. Estos métodos biométricos ofrecen desbloquear el dispositivo de manera más eficiente, eliminando así la necesidad de memorizar claves complejas. Sin embargo, es importante tener en consideración que, aunque son sistemas de vanguardia, podrían no ser infalibles y deben usarse junto a diferentes opciones de seguridad para proteger los información personales de manera adecuada.

Protección en Aparatos Móviles

La protección en dispositivos portátiles es un aspecto crucial en la actualidad, dado el alto uso de teléfonos inteligentes, tablets y laptops portátiles para gestionar información personal y profesional. Con el incremento de las peligros cibernéticas, es vital implementar estrategias de acceso eficaces que resguarden los datos delicados ante accesos no permitidos. Desde patrones de acceso y PIN de seguridad hasta el uso de huellas dactilares y identificación facial, cada opción proporciona un grado diferente de protección, adaptándose a las exigencias y preferencias del cliente.

Además, la configuración de protección no debe restringirse solo al desbloqueo del dispositivo. Es esencial considerar el empleo de aplicaciones como Find My Device y Buscar mi iPhone, que permiten localizar y controlar dispositivos extraviados. Estas opciones no solo ayudan a encontrar el aparato, sino que también ofrecen alternativas para resguardar la datos almacenada, como la opción de bloquear el aparato o borrar información a distancia. Esto añade un nivel extra de seguridad que puede ser decisivo en caso de extravio o robo.

Finalmente, es crucial estar consciente de la relevancia de la seguridad de información privados y cómo un buen esquema de desbloqueo puede contribuir a ello. Realizar un restablecimiento de origen o utilizar posibilidades de recuperación de contraseña, aunque útiles, pueden resultar en la desaparición de datos. Por lo que, es recomendable investigar y seleccionar métodos de acceso que ofrezcan el acceso sin borrar información, asegurando así que la data permanezca segura mientras se conserva el acceso al dispositivo.

Restablecimiento de Información y Acceso

El reinicio de datos y entrada es un procedimiento crucial para restaurar dispositivos cuando se pierde el patrón de desbloqueo, el PIN de seguridad o la clave de entrada. Estas situaciones pueden resultar molestas, especialmente cuando se necesita acceder a información valiosa. Existen diferentes procedimientos para restablecer los información y restablecer el manejo de los aparatos, ya sea que en teléfonos móviles, computadoras o tabletas. Es esencial conocer las opciones disponibles para cada clase de dispositivo, ya que los métodos pueden diferir.

Uno de los procedimientos más comunes para el reinicio de fábrica es utilizar las herramientas de acceso remoto como Buscar mi Dispositivo para Android o Find My iPhone para dispositivos Apple. Estas herramientas no solo permiten localizar un dispositivo extraviado, sino que también brindan la opción de eliminar el bloqueo de forma a distancia. Sin embargo, es crucial señalar que el reinicio de fábrica suele eliminar todos los datos del dispositivo, por lo que es recomendable contar con respaldo previas.

Para aquellos que desean opciones que no borren datos, hay alternativas como la recuperación de contraseña mediante servicios como iCloud o iTunes para aparatos Apple, así como Mi Unlock o Oppo ID para aparatos Android. Estas herramientas facilitan recuperar el ingreso sin la necesidad de formatear el dispositivo. Conservar una buena configuración de protección y conocer los métodos de acceso adecuados puede facilitar enormemente el proceso de restablecimiento y garantizar la seguridad de nuestros datos privados.

Instrumentos de Desbloqueo a Distancia

Las soluciones de desbloqueo son fundamentales en la manejo de aparatos inteligentes conectados. En situaciones donde se ha desconocido el código de acceso, el PIN de seguridad o la clave de entrada, estas soluciones permiten restaurar el ingreso de manera eficaz y sin necesidad de borrar datos. En diversos escenarios, los sistemas tienen aplicaciones nativas que facilitan este procedimiento, como " Find My Device " en Android y "Find My iPhone" en iOS.

El uso de servicios como iCloud o iTunes también se vuelve clave para los usuarios de dispositivos Apple. Estas soluciones no solo permitir desbloquear el dispositivo, sino que ofrecen opciones de restablecimiento de clave. Al entrar a la cuenta, los clientes pueden iniciar el procedimiento de desbloqueo y, si se requiere, restablecer su iPhone a su configuración de origen sin eliminar datos valiosa si se realiza de manera atenta.

Por otro lado hay opciones de fabricantes específicas, como Mi Unlock para dispositivos Xiaomi y Oppo ID para móviles Oppo, que entregan métodos de acceso personalizados a sus sistemas. Estas alternativas son útiles para aquellos pretenden una forma directa de recuperar el ingreso a su aparato celular sin poner en riesgo la protección de sus datos privados. Utilizar estas herramientas correctamente asegura que la protección de los dispositivos móviles se mantenga intacta.

Consejos para Asegurar tu Equipo

Para garantizar la seguridad de tu equipo, es fundamental utilizar un sistema de desbloqueo robusto. Elige por un dibujo de acceso que sea complicado de predecir, mezclando líneas y marcas que no sigan un esquema predecible. Además, evalúa el uso de un número de acceso o una contraseña que incluir letras, números y caracteres especiales para sumar una capa de protección a tu ingreso.

La habilitación de funciones de reconocimiento biométrica, como la huella dactilar o el reconocimiento de rostro, también es una magnífica medida de seguridad. Estas herramientas no solo son prácticas, sino que ofrecen un nivel de protección más alto frente a accesos no autorizados. Asegúrate de que estas opciones estén bien establecidas y prueba regularmente su operatividad para prevenir sorpresas.

Por último, es aconsejable configurar herramientas de desbloqueo a distancia, como Encontrar mi Dispositivo o Buscar mi iPhone. Estas opciones te permiten localizar tu dispositivo en situación de extravio o hurto. En situaciones de situaciones críticas donde necesites reiniciar tu dispositivo, garantiza de hacer copias de tus datos antes de tus datos. De este modo podrás recuperar tu información privada sin comprometerla, incluso si debes proceder con un reinicio de fábrica.