Desbloqueo Sin Eliminar Datos: Fábulas y Realidades

En la era digital actual, proteger la salvaguarda de nuestros dispositivos inteligentes y ordenadores se ha convertido esencial. Debido al incremento de la utilización de dispositivos como teléfonos inteligentes, tablets y ordenadores personales, es habitual encontrar con casos en las que olvidamos la contraseña de entrada, el patrón de desbloqueo o hasta experimentamos situaciones de lockout por causa de múltiples intentos fallidos. Sin embargo, el falso concepto de que siempre es indispensable realizar un reinicio de fábrica para abrir los dispositivos persiste. ¿Es de verdad factible desbloquear sin borrar datos?

Hay numerosos formas y herramientas de desbloqueo que permiten recuperar el acceso a los dispositivos sin necesidad de destruir datos importante. Desde empleo de opciones de protección como la huella dactilar y el face ID, hasta soluciones a distancia como Find My Device o Find My iPhone, a diario se apresentan frescas opciones que aseguran la protección de los datos privados. En este texto, analizaremos los mitos y realidades acerca de el acceso sin tener que eliminar información, desglosando diferentes estrategias y consejos prácticos para que logres mantener la seguridad de tus propios dispositivos sin concesiones superfluos.

Métodos de Liberación Comunes

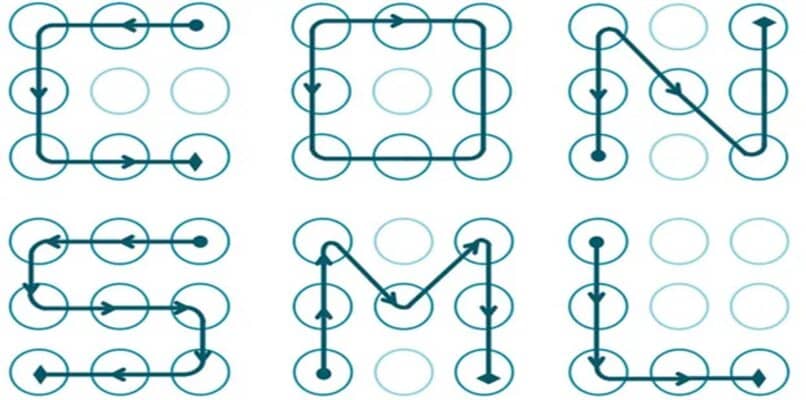

Los acceso de aparatos portátiles y ordenadores se puede llevar a cabo mediante varios sistemas, cada con diferentes atributos y niveles de seguridad informática. Un de los sistemas muy habituales es un empleo de un dibujo de desbloqueo. Dicho método hace posible a los/las usuarios mover su dedo a través de una serie de puntos en su pantalla para crear una secuencia personalizada que solo ellos/ellas saben. A pesar de es intuitivo y sencillo de retener, este método puede vulnerable a las personas que observan el gesto realizado.

Adicionalmente método comúnmente empleado es el número secreto de seguridad. Este consiste en un conjunto corta de dígitos que el/los usuaria tiene que ingresar para entrar a el aparato. A diferencia de dibujo, el PIN es por lo general más sencillo de introducir de forma rápida, aunque sigue resultando susceptible a tentativas de trucos de adivinación. Por esta razón, se aconseja utilizar números secretos con números marcadamente predecibles.

Además, diferentes tecnologías actuales de biometría como la huellas dactilares y el identificación de rostro, han ganado aceptación en la última diez años. Su ventaja radica en que brindan un rápido y cómodo, ya que sustituye la necesidad de recordar combinaciones o códigos. No obstante, estas últimas opciones también tienen varias desventajas, como la posibilidad de que puedan suplantadas por modelos 3D o fotografías.

Desbloqueo Sin necesidad de Pérdida de Información

El desbloqueo sin borrar datos se ha convertido en una requisito fundamental para muchos usuarios de dispositivos portátiles y computadoras. A menudo, la solución que se brinda para acceder a un aparato cerrado requiere un restablecimiento de origen, lo cual implica la eliminación de datos valiosa. No obstante, hay métodos que permiten volver a obtener el acceso sin sacrificar los información privados almacenados en el dispositivo. Dichos enfoques buscan asegurar tanto la accesibilidad como la protección de la información confidencial.

Uno de los métodos más comunes es el uso de herramientas de liberación a distancia. Servicios como Encontrar mi Dispositivo y Encontrar mi iPhone brindan alternativas para liberar un aparato sin necesidad de resetearlo. Dichas herramientas pueden localizar el aparato, eliminar la información o incluso recuperar la contraseña, permitiendo así el acceso sin eliminar los datos presentes en el dispositivo. De esta manera, los usuarios pueden recibir asistencia directa a través de aplicaciones certificados sin comprometer su información privada.

Además, el uso de técnicas de validación como la impronta digital o el identificación por rostro también contribuyen a un desbloqueo protegido sin necesidad de escribir códigos o contraseñas múltiples. Dichos sistemas no solo ofrecen un plus de seguridad, sino que facilitan un ingreso veloz y eficaz sin arriesgar la pérdida de datos. Al incorporar configuraciones de protección apropiadas, los usuarios pueden conservar el control completo de sus aparatos mientras protegen su información privada.

Herramientas de Acceso Eficaces

Se pueden encontrar diversas herramientas de desbloqueo que permiten el ingreso a dispositivos móviles y computadoras sin la necesidad de borrar datos. Entre las más populares se hallan aplicaciones como Dr.Fone y 4uKey de Tenorshare, que posibilitan restaurar el acceso a móviles bloqueados a través de técnicas como la recuperación de contraseña o el desbloqueo de modelo. Estas herramientas son útiles para quienes no recuerdan su código de seguridad o clave de acceso, dando soluciones eficaces y veloces.

Además, muchas marcas cuentan con sus exclusivas herramientas de acceso. Por ejemplo, Xiaomi ofrece Mi Unlock, que facilita acceder a dispositivos en caso de haber olvidado la clave. De iTunes , los productos de Apple tienen ajustes particulares a través de iCloud y el servicio Buscar mi iPhone, que ayudan en el desbloqueo sin necesidad de perder datos. Con dichas, los usuarios pueden recuperar el ingreso a sus dispositivos sin temor a perder datos importantes.

A su vez, el uso de herramientas de acceso remoto ha aumentado en popularidad. Aplicaciones de seguridad han incorporado funciones que facilitan administrar a distancia el acceso de móviles, asegurando que la seguridad de datos personales se mantenga sin cambios. Con la combinación de estas soluciones y mejores métodos de protección, desbloquear un aparato se convierte en un proceso menos estresante y más confiable.

Protección y Seguridad de Datos

La seguridad de los aparatos portátiles, PCs y tablets es un elemento crucial en la era digital. A mientras que vivimos más interconectados y dependemos de nuestras tecnologías digitales para realizar tareas cotidianas, la defensa de nuestros datos personales se convierte en primordial. El uso de patrones de acceso, PIN de protección y claves de entrada son métodos que ayudan a mantener la privacidad de la información, pero también pueden convertirse en un impedimento en casos de olvido o inmovilización.

Los sistemas de desbloqueo sin borrar información, como el empleo de herramientas de desbloqueo remoto y opciones como Encontrar Mi Dispositivo o Buscar Mi iPhone, ofrecen respuestas efectivas para restablecer el acceso a nuestros dispositivos sin perjudicar la información almacenada. Estas herramientas se han convertido en vitales, especialmente al intentar una manera de acceder sin perder fotografías, archivos importantes y otras aplicaciones. La clave está en conocer cómo emplearlas correctamente.

Es esencial tener siempre una instalación de seguridad fuerte y actualizada, que incluya la autenticación en dos y el uso de sistemas de reconocimiento de rostro o impronta dactilar. Esto no solo defiende contra el acceso no autorizado, sino que también asegura que hemos tomado acciones proactivas para resguardar nuestra información. Preservar la seguridad y defensa de información es deber de cada usuario y exige un enfoque cuidadoso y consciente.

Resultados sobre el Desbloqueo de Dispositivos

El proceso de liberación de aparatos, ya sea celular, una computadora o una tablet, presenta una diversidad de métodos que pueden adaptarse a las exigencias particulares de cada uno de los individuos. Desde diseños de liberación y PINs de protección hasta tecnologías avanzadas como la biometría de huellas y el reconocimiento facial, cada uno de estos ofrece varios tipos de protección y facilidad. Es fundamental elegir el sistema que no solo asegure la seguridad de los datos privados, sino que igualmente sea accesible y memorable.

Existen falsedades habituales sobre el liberación, como la opinión de que restablecer el dispositivo es la única solución ante un candado. Sin embargo muchas opciones de liberación a distancia, como Buscar Mi Dispositivo o Find My iPhone, permiten recuperar el ingreso sin desperdiciar información valiosos. Estos recursos son fundamentales para asegurar que la protección de los aparatos móviles no ponga en riesgo la integridad de la datos almacenada en los mismos.

En resumen, el proceso de liberación sin eliminar datos es una posibilidad accesible gracias a las múltiples herramientas y métodos existentes en la actualidad. Un enfoque proactivo en la definición de seguridad, junto con el entendimiento de las diferentes alternativas de desbloqueo, permite a los usuarios proteger sus aparatos al mismo tiempo que mantienen el acceso a su datos privada. Mantenerse informado sobre estas herramientas es fundamental para una vivencia protegida y eficiente en el manejo de la tecnologías.